Gestión de Exposición Continua a Amenazas (CTEM): Un Enfoque Proactivo para la Seguridad Empresarial

En un entorno donde las amenazas cibernéticas evolucionan constantemente y los atacantes son cada vez más sofisticados, las organizaciones necesitan ir más allá del enfoque tradicional de la ciberseguridad. En este contexto, Gartner ha propuesto el concepto de Continuous Threat Exposure Management (CTEM) o Gestión de Exposición Continua a Amenazas, como una estrategia clave para mejorar la postura de seguridad de las empresas de forma continua, realista y priorizada.

¿Qué es CTEM?

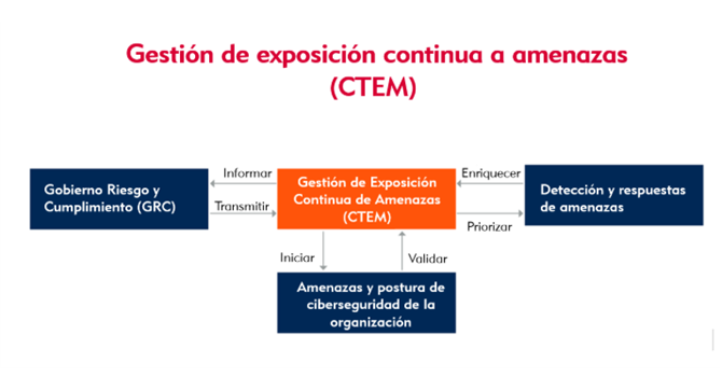

La CTEM es un enfoque continuo y sistemático que permite a las organizaciones identificar, validar, priorizar y remediar sus exposiciones a amenazas de forma constante. A diferencia de las evaluaciones de seguridad puntuales o esporádicas, CTEM busca simular las perspectivas y técnicas de un atacante para encontrar y resolver vulnerabilidades antes de que sean explotadas.

Según Gartner, una estrategia de CTEM bien implementada no solo descubre vulnerabilidades, sino que también mide qué tan explotables y relevantes son en el contexto de negocio. Esto permite a los líderes de seguridad y TI tomar decisiones más informadas y enfocadas en el riesgo real.

Las cinco etapas del modelo CTEM de Gartner

Gartner propone un modelo de cinco fases para implementar un programa de CTEM eficaz:

- Scope (Alcance):

Definir qué activos, sistemas o entornos se van a evaluar. Esto puede incluir entornos on-premise, nube, aplicaciones, redes, usuarios y más. - Discovery (Descubrimiento):

Identificar los activos expuestos y las vulnerabilidades a través de herramientas de escaneo, pentesting, simulaciones de ataques y otras técnicas. - Prioritization (Priorización):

Analizar el impacto potencial de cada exposición, considerando factores como criticidad del activo, accesibilidad desde el exterior, contexto de negocio y facilidad de explotación. - Validation (Validación):

Validar las exposiciones simulando ataques reales (por ejemplo, mediante pruebas de penetración automatizadas o manuales) para determinar si una vulnerabilidad realmente representa un riesgo explotable. - Mobilization (Movilización):

Corregir o mitigar las exposiciones críticas mediante acciones coordinadas entre los equipos de seguridad, infraestructura y gestión de riesgos.

Beneficios de adoptar CTEM

- Mejora continua de la postura de seguridad: No se trata de una auditoría única, sino de una práctica constante y adaptable.

- Reducción del riesgo real: Prioriza lo que realmente puede ser explotado, no solo lo que «parece» una vulnerabilidad.

- Visibilidad integral: Abarca toda la superficie de ataque, desde aplicaciones hasta entornos híbridos.

- Alineación con objetivos de negocio: Permite enfocar recursos en las exposiciones que representan mayor impacto para la organización.

- Preparación para auditorías y cumplimiento: Facilita el cumplimiento normativo y la respuesta proactiva ante cambios regulatorios.

CTEM y el futuro de la ciberseguridad

Gartner predice que para 2026, el 60% de las organizaciones adoptará prácticas de CTEM como parte de sus programas de ciberseguridad, un incremento considerable respecto al 5% registrado en 2022. Este crecimiento evidencia la necesidad de evolucionar hacia estrategias más dinámicas, basadas en el entendimiento del comportamiento real de los atacantes y la priorización del riesgo en función del impacto al negocio.

La CTEM no sustituye a otras prácticas como la gestión de vulnerabilidades o el monitoreo continuo, sino que las complementa y fortalece. Se trata de un cambio de paradigma: pasar de una defensa reactiva a una defensa anticipada y contextualizada.

Conclusión

La Gestión de Exposición Continua a Amenazas representa una nueva frontera en la protección de las organizaciones modernas. Inspirado en principios ofensivos y orientado al negocio, el enfoque CTEM permite reducir la brecha entre la identificación de vulnerabilidades y la acción correctiva, asegurando que las inversiones en ciberseguridad se enfoquen donde más importa.

Las organizaciones que adopten este enfoque estarán mejor preparadas para enfrentar un panorama de amenazas cada vez más complejo y dinámico.